Con il termine virus ci siamo abituati ad indicare ogni software che per scherzo, ribellione o intento fraudolento svolga attività non autorizzate sui nostri sistemi digitali. In realtà, la classificazione dei software malevoli è molto più articolata e i virus non ne rappresentano che una parte. Visto che non affliggono solamente i PC, ma anche i dispositivi mobili, in questo articolo cerchiamo di vederci un pò più chiaro approfondendo il problema sia in via teorica sia ragionando su rimedi e precauzioni che il normale utente può attuare.

Malware su smartphone? Si può combattere!

Malware: tutto il software "cattivo"

Esiste in letteratura un termine che indica un qualunque software "cattivo": malware, parola non appartenente alla lingua comune ma nata dalla contrazione dell’espressione "malicious software". I malware, a loro volta, sono di varie tipologie:

– Virus: come detto prima è il termine che comunemente si usa per indicare i malware. In realtà è un tipo di problematica molto più specifica. Deve il suo nome al comportamento simile dei virus biologici: infetta un software, solitamente sostituendo parti di codice, e si riproduce trasmettendosi ad altri dispositivi elettronici;

– Trojan horse (o semplicemente Trojan): è un tipo di software che generalmente ha delle apparenti funzionalità lecite e pertanto viene installato più o meno volontariamente dall'utente. La sua attività malevola viene però svolta in background e può avere finalità diverse. Solitamente non sono in grado di replicarsi, ma aspettano che un altro utente li installi;

– Spyware: sono finalizzati al furto di informazioni. Gli obiettivi possono essere dati personali, fotografie, credenziali di accesso a servizi, documenti o altro ancora. I danni da essi arrecati possono essere ingenti sia a livello economico sia a livello di privacy;

– Worm: sono dei software la cui capacità principale è riprodursi. Spesso non sanno fare altro. Il loro scopo è replicarsi saturando spazio del disco e risorse della macchina fino a bloccarla totalmente. A differenza dei virus non si legano ad alcun altro eseguibile;

– Ransonware: sono i malware ricattatori. Crittografano file personali, documenti o partizioni sul sistema in modo che l'utente non possa più utilizzarli. Questi può riprenderne la piena proprietà solo dietro pagamento di un riscatto che viene corrisposto in maniera irrintracciabile e purtroppo senza la garanzia che i "rapitori" mantengano la promessa. Anche questo tipo di malware provoca danni di grandissimo valore da diversi punti di vista;

– Adware: termine comune per gli advertising-supported software. Più fastidiosi che pericolosi, si tratta di software che mostrano ripetutamente e in varie occasioni pubblicità all'utente. Da non sottovalutare, comunque, perchè potrebbero avere funzionalità accessorie da spyware.

Esistono anche altre tipologie di malware – purtroppo l'evoluzione della cybercriminalità porta sempre ad identificarne di nuove – ma ci fermiamo qui con la classificazione visto che quanto detto fornisce già diversi spunti di riflessione.

Alcune tipologie di malware

Perchè vengono creati?

La classificazione appena fatta già dice qualcosa a proposito dello scopo di questi software. Molti malware per PC, soprattutto agli albori dell'informatica domestica, non avevano vere finalità criminali. Spesso nascevano per sfida, per gioco o per dimostrare l'abilità del programmatore, visto che i computer non sempre gestivano aspetti personali della vita dell'utente: molte volte erano meri strumenti di lavoro o di studio. Solo con il tempo, la diffusione di Internet e l'alfabatizzazione informatica crescente degli utilizzatori, i PC hanno iniziato a gestire dati sempre più delicati ed economicamente significativi e, di conseguenza, i malware sono diventati strumenti di lucro illecito. Le loro versioni per dispositivi mobili nascono in un contesto diverso. Arrivano dopo almeno trent'anni di evoluzione dei loro progenitori per PC e sono destinati a sistemi che rappresentano vere miniere d'oro di informazioni personali e credenziali di accesso. Da un punto di vista tecnico, i modi in cui entrano nel dispositivo possono essere diversi ma fanno spesso leva sulla parte più debole di ogni sistema operativo: l'essere umano che lo usa. Si chiama ingegneria sociale il modo in cui un malware può convincere un utente ad aprirgli le porte del sistema. Può prendere la forma di un gioco, di un programmino di utilità o dell'immagine di una bella ragazza poco vestita, ma fa sempre leva sulle debolezze dell'utente: la distrazione, la pigrizia o le fantasie.

Meglio scaricare le app dagli store ufficiali

Gli Store ufficiali ci tutelano?

Ogni sistema operativo mobile ha i suoi market ufficiali ove reperire applicazioni: Google Play per Android, App Store per Apple e Windows Phone Store per il sistema di Redmond. Questi market sono gestiti dagli stessi proprietari dei sistemi operativi e nascono per permettere la migliore diffusione delle applicazioni, soprattutto verificandone la genuinità e l'assenza di malware. Questi store hanno delle regole da rispettare per l'ammissione delle applicazioni, sia in termini tecnici che etici e comportamentali, pertanto non tutte le applicazioni vengono ammesse alla distribuzione. Queste barriere all'ingresso sono state uno dei principali motivi per cui sono nati dei market paralleli, non ufficiali, ricchi comunque di applicazioni. Il mondo Android ne è particolarmente ricco: da App-Shop di Amazon a F-Droid, che ospita solo software libero, fino ai cosiddetti black store di cui non è semplice individuarne i gestori. Per quanto riguarda il mondo Apple esistono meno alternative, tra cui Cydia e AppCake. Per alcuni versi i market alternativi possono essere visti come luoghi di libertà ed emancipazione dai colossi dell'informatica ma a volte, soprattutto quelli meno controllati, diventano terra di nessuno dove il malware pullula.

Le pubblicità insistenti

Le ultime settimane hanno annoverato per esempio il caso Kemoge nel mondo Android. Si tratta essenzialmente di un adware che può essere installato involontariamente mediante clic su un banner pubblicitario di annunci in-app. Ha la forma di un'applicazione comune grazie al meccanismo del repackaging, che consente ad un qualunque software di assumere nome ed icona di qualcos'altro. I comportamenti che assume possono essere diversi e dipendono da eventuale rooting svolto nel dispositivo. Kemoge mostra banner pubblicitari molto frequentemente, allo sblocco del display o al cambio dello stato di rete. Questi atteggiamenti non sono solo dannosi per l'utente, ma provocano anche un deperimento delle risorse a disposizione del dispositivo come il consumo precoce della batteria e un traffico dati che può rivelarsi costoso in dipendenza del piano tariffario che si ha con il proprio operatore. Può inoltre spingersi a svolgere azioni più complesse come scaricare e installare altre applicazioni fino ad iniziare a dialogare con un server remoto il quale invierà ordini al programma, tenendo di fatto il dispositivo sotto controllo. Aprendo una parentesi, quest'ultimo modello criminoso prende il nome di Commander and Control (C&C). La macchina controllante solitamente è un sistema compromesso collegato in qualche angolo del mondo, ma spesso si tratta di una vera e propria rete di macchine compromesse costituenti una cosiddetta botnet. Le più recenti rilevazioni delle autorità mondiali indicano addirittura l'esistenza di un modello di business basato sul noleggio delle funzionalità di una botnet, BaaS (Botnet-as-a-Service): in pratica una forma di Cloud Computing criminale.

Sembra un'app comune ma nasconde un trojan

Malware a luci rosse

Se non fosse illegale sarebbe un capolavoro, non tanto di tecnica informatica quanto di psicologia: Porn Droid. Parliamo di questo malware ma in realtà il caso è simile a molti altri. E' un ransomware recentemente individuato, prodotto in Russia ma pare, al momento, destinato al mercato americano. Funziona così:

– viene installato tramite un'app che sembra avere contenuti per adulti;

– scarica un altro componente, LockerPIN, che blocca il dispositivo obbligando ad inserire un PIN che ovviamente l'utente non conosce;

– la richiesta di "riscatto" viene presentata come una sanzione amministrativa inflitta dall'FBI che, in teoria, servirebbe a sbloccare il dispositivo.

Questo malware – e come lui tanti altri simili – è una commistione di elementi diversi: l'aspetto pornografico non solo per indurre l'utente ad installare l'app, ma anche per instillare un certo senso di pudore che potrebbe frenarlo nel chiedere aiuto; la minaccia paventata di un'autorità ufficiale (in questo caso l'FBI ma in Italia non sono mancati messaggi fasulli con il logo della Polizia di Stato o della Guardia di Finanza); il blocco totale del dispositivo, che comporta la perdita di tutta la propria vita racchiusa nello smartphone.

La vulnerabilità Stagefright

Falle di sistema

In altri casi un malware può avviare la sua attività grazie all'attivazione da parte dell'utente ma sfruttando una falla presente in alcune librerie del sistema. Una falla non consiste necessariamente in qualcosa di intenzionale o difettoso ma in una condizione del software che qualcuno ha imparato a sfruttare a proprio vantaggio. Ad esempio, negli ultimi tempi si è avuta notizia di Stagefright 2.0, un'accoppiata di vulnerabilità presenti nelle librerie libutils e libstagefright in Android. Il meccanismo si mette in moto quando l'utente cerca di fruire di alcuni file multimediali in formato MP3 e MP4. I metadati presenti all'interno di questi file riescono ad attivare l'exploit, che può portare all'esecuzione di codice arbitrario. Stagefright 2.0 è legato ad Android 5.0 o superiori e in casi di questo tipo l'unico rimedio valido può essere un intervento di aggiornamento del sistema da parte del suo produttore.

Come difendersi dai malware?

Potremmo provare a sintetizzare il tutto in due macro-indicazioni: prevenire i problemi e usare software di sicurezza.

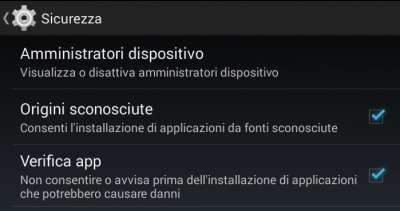

Consigli di prevenzione ne vengono spesso dati molti da esperti di sicurezza e autorità. Uno di questi è di evitare di scaricare app dagli store non ufficiali. Ciò non significa che ogni applicazione sui market indipendenti sia necessariamente un malware, ma visto che quelli ufficiali offrono alcune garanzie in più di sicurezza, andrebbero sempre preferiti qualora vi si rinvenisse l'applicazione desiderata. Per utilizzare dei market non ufficiali nel mondo Apple è necessario "sbloccare" il proprio dispositivo procedendo al cosiddetto jailbreak con software come Pangu, mentre in Android è sufficiente attivare l'opzione Origini sconosciute nella sezione Sicurezza delle Impostazioni di sistema. Qualora si impostasse quest'ultima opzione, converrebbe attivare anche la seguente Verifica app, che sottopone a valutazione di sicurezza le app che si vogliono installare.

Opzioni di sicurezza essenziali

Altro elemento importante è svolgere, quando possibile, gli aggiornamenti di sicurezza di sistema, soprattutto per fare in modo che venga posto rimedio a falle critiche come quelle che portano in questo periodo proprio a Stagefright. E' sempre bene comunque diffidare dei link che vengono inviati, soprattutto se non si è convinti dell'affidabilit&a

/https://www.telefonino.net/app/uploads/new_files/images/global/92/92624801.jpg)

/https://www.telefonino.net/app/uploads/new_files/images/global/85/857562902.jpg)

/https://www.telefonino.net/app/uploads/new_files/images/global/63/631733203.jpg)

/https://www.telefonino.net/app/uploads/new_files/images/global/46/466852204.jpg)

/https://www.telefonino.net/app/uploads/new_files/images/global/57/571355905.jpg)

/https://www.telefonino.net/app/uploads/new_files/images/global/41/418530906.jpg)

/https://www.telefonino.net/app/uploads/new_files/images/global/81/816311607.jpg)

/https://www.telefonino.net/app/uploads/new_files/images/global/14/142832508.jpg)

/https://www.telefonino.net/app/uploads/new_files/images/global/80/80807609.jpg)

/https://www.telefonino.net/app/uploads/new_files/images/global/70/705909210.jpg)

/https://www.telefonino.net/app/uploads/new_files/images/global/ma/malware1.jpg)

/https://www.telefonino.net/app/uploads/new_files/images/global/ma/malware2.jpg)

/https://www.telefonino.net/app/uploads/new_files/images/global/33/3365699malware2.jpg)

/https://www.telefonino.net/app/uploads/new_files/images/global/ma/malware3.jpg)

/https://www.telefonino.net/app/uploads/new_files/images/global/ma/malware4.jpg)

/https://www.telefonino.net/app/uploads/new_files/images/global/ma/malware5.jpg)

/https://www.telefonino.net/app/uploads/new_files/images/global/ma/malware6.jpg)

/https://www.telefonino.net/app/uploads/new_files/images/global/ma/malware7.jpg)