Blue Coat Systems analizza lo scenario delle minacce mobili e i comportamenti degli utenti di tali dispositivi grazie ai dati ottenuti dai Security Labs di Blue Coat e dal sistema di difesa collaborativa WebPulse, che analizza le richieste di 75 milioni di utenti in tutto il mondo in tempo reale, per ottenere una panoramica esaustiva degli ecosistemi del Web e del malware.

In termini di malware per mobile che infrangono realmente il modello di sicurezza del telefonino siamo ancora agli esordi, considerando che i casi di attacchi sono isolati, eccetto quelli indirizzati alla piattaforma Android. Infatti, il mercato non regolamentato delle applicazioni e la varietà di dispositivi basati su questo sistema operativo garantiscono al cyber criminale un maggior margine di successo. Dal 2009, i Security Labs di Blue Coat hanno registrato un incremento costante di malware Android. Soltanto nel trimestre luglio-settembre 2012, infatti, si è registrato un incremento del 600% di malware su questi dispositivi rispetto allo stesso periodo dell’anno precedente.

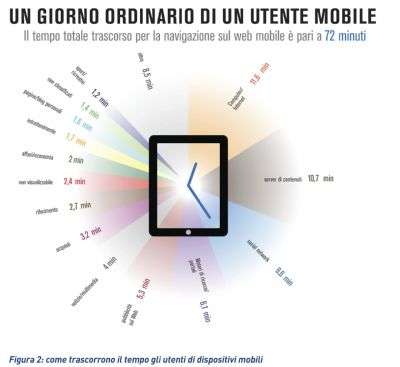

Tuttavia, si prevede che nel 2013, i target di riferimento per le minacce aumenteranno, poiché l’adozione di dispositivi mobili è in forte crescita e le aziende sono sempre più tenute a fornire l’accesso alle proprie risorse anche da smartphone e tablet. Secondo lo studio Global Mobility Study di IDG, il 70% dei dipendenti intervistati esegue l’accesso alla rete aziendale da dispositivi mobili personali, includendo anche le applicazioni business-critical. Ad esempio, l’80% dei dipendenti accede alla posta elettronica dal proprio smartphone. Dal report emerge che un utente trascorre in media 72 minuti al giorno per navigare sul Web dal proprio dispositivo. Questo fattore non include il tempo speso ad utilizzare le applicazioni native e rappresenta l’intervallo temporale in cui gli utenti sono più vulnerabili alle minacce. Durante questi intervalli di tempo la percentuale di richieste di contenuti a scopo ricreativo è due volte maggiore a quella degli utenti desktop.

Dai dati rilevati nel report emerge che tecniche criminali ben consolidate nel mondo desktop, come ad esempio pornografia, spam e phishing, si rivolgono adesso al contesto mobile, ottenendo risultati.

Phishing, scam e spam sono rivolti agli utenti di tutti i dispositivi e sono finalizzati a convincere le persone a fornire le proprie credenziali o altre informazioni riservate, quali, ad esempio, i dati della carta di credito. Molto spesso la buona riuscita di un attacco di questo genere è data soprattutto dalla cattiva istruzione e attenzione degli utenti. Può capitare, ad esempio, che l’utente riceva via e-mail un messaggio, formattato alla perfezione e grammaticalmente corretto, in cui viene informato che nel corso dell’ultima transazione effettuata, PayPal ha rilevato un’attività sospetta. Nel messaggio viene inoltre aggiunto che PayPal bloccherà temporaneamente l’account, fino a quando il cliente non lo avrà verificato accedendo ad un link. Una volta selezionato quest’ultimo, si viene reindirizzati ad una pagina Web che replica esattamente la pagina delle credenziali PayPal. La sola eccezione è data dal fatto che l’URL del link non consente di accedere al servizio.

Si potrebbe, quindi, prevenire questo tipo di attacchi prestando attenzione all’indirizzo URL. Tuttavia, viene spesso insegnato che i siti web sui dispositivi mobili vengono visualizzati in modo diverso rispetto alle versioni desktop, e sono caratterizzati molto spesso da link troncati o abbreviati. Ciò consente ai cyber criminali di fare leva su questa differenza visiva e creare un sito mobile falso con un URL anomalo per un’azienda nota. Un’altra differenza rilevante fra i due ambienti consiste nel fatto che le versioni per mobile dei siti Web sono spesso create ed ospitate da terze parti. Le applicazioni mobili stesse rappresentano un ambiente in cui risulta difficile prendere decisioni sicure e consapevoli. Infatti, molte di queste vengono introdotte da aziende sconosciute, ed emergono costantemente nuovi nomi che non hanno alcuna reputazione in termini di qualità e sicurezza. Di conseguenza, vi sono diverse applicazioni che inviano dati personali non crittografati attraverso reti aperte. Il comportamento degli utenti può, quindi, offrire ai cyber criminali numerose occasioni per attirarli ai malware, sfruttando le categorie di contenuti più diffuse. Se non si comprendono gli scenari in cui gli utenti sono più a rischio, può risultare arduo proteggere i soggetti più vulnerabili. Sebbene molti vettori delle minacce siano connessi direttamente alle categorie maggiormente richieste, vi sono alcune interessanti eccezioni.

Nel 2012, l’ambito più pericoloso per gli utenti mobili era rappresentato dalla pornografia. Oltre il 20% del tempo trascorso da un utente in un sito dannoso avveniva su siti pornografici, molto spesso soggetti a malware. È importante però notare che le richieste di accesso a contenuti pornografici da smartphone non superano l’1%. Tuttavia, quando li visitano, il rischio di trovare una minaccia è più elevato di qualsiasi altro tipo di contenuto.

La pubblicità sul web rappresenta la quarta categoria di contenuti più richiesta nonché il quarto vettore di minaccia per gli utenti mobili, a dimostrazione che sia il modello di profitto basato sugli annunci, sia la metodologia degli attacchi di malvertising si sono indirizzati silenziosamente verso il web mobile. Il volume di pubblicità sul Web distribuite attraverso le applicazioni mobili, fornisce un punto di accesso efficace per i cyber criminali, i quali vi inseriscono pubblicità che conducono a download dannosi. Un esempio recente è dato dalla pubblicità di un download fasullo di Angry Birds, attraverso il quale veniva distribuito un trojan SMS che inviava messaggi di testo all’host malware, il quale accreditava il costo agli utenti a loro insaputa.

Prima del 2012, gli attacchi indirizzati esclusivamente al contesto mobile avviati dalle reti malnet (infrastrutture che distribuiscono il malware) erano composti principalmente da applicazioni java dannose. La crescita delle richieste di reti malnet da parte dei dispositivi mobili nel 2012 è dovuta solo ad otto infrastrutture. Nel 2013, queste infrastrutture continueranno ad impiegare le strategie esistenti e a sviluppare tattiche più efficiente per ottenere maggiori risultati. A settembre dello scorso anno, i Security Labs di Blue Coat hanno esaminato un attacco ad Android lanciato da una malnet nota, in cui gli utenti venivano invitati a scaricare una versione di Skype. Ai tempi dell’attacco, il download nocivo veniva riconosciuto da soli 10 dei 41 motori antivirus presenti in Virustotal. Nonostante il fenomeno di malware per mobile sia ancora agli esordi, &egr