Attacchi informatici, truffe e raggiri sono ormai all’ordine del giorno. Il Web non è un posto sicuro e su questo non c’erano dubbi. Ma ultimamente sembra essere diventato una giungla anche per i più esperti. Addetti ai lavori hanno infatti scoperto un nuovo metodo di phishing che rende questo attacco quasi impossibile da rilevare.

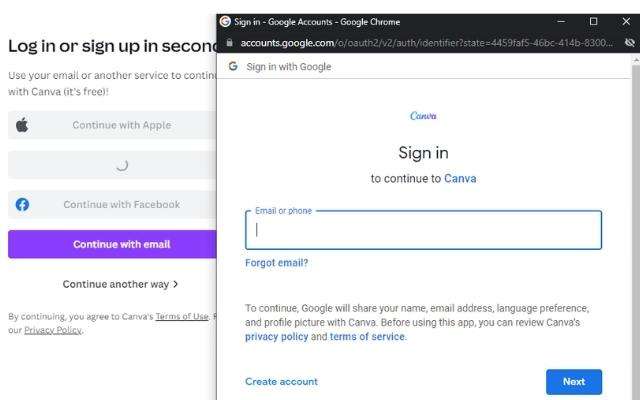

Questo perché utilizza un metodo particolare, definito in gergo browser in the browser. In sostanza, durante questo attacco viene riprodotta in maniera quasi perfetta una pagina, pressoché identica all’originale, difficile da riconoscere anche per i più esperti. Il metodo simula una finestra Web del proprio browser all’interno della quale viene mostrato un dominio legittimo.

Il problema più grosso è che tutto ciò che si vede è praticamente molto simile a ciò che l’utente vedrebbe guardando la pagina originale. La cosa ancora più pericolosa è che questa tecnica sfrutta l’accesso a siti internet tramite terze parti. In altre parole, sfrutta uno dei metodi che spesso utilizziamo per registrarci o accedere più velocemente a una pagina Web: il nostro account Facebook, Google, Apple e anche Microsoft.

Browser in the browser: attenzione al nuovo attacco phishing

Tutti perciò stanno parlando di un nuovo attacco phishing decisamente più sofisticato. La tecnica browser in the browser è in grado di mettere in difficoltà anche l’utente più esperto che solitamente sa riconoscere una frode. Ad aver individuato questo nuovo sistema di truffa sono stati gli esperti di mr.dOx che hanno così spiegato l’attacco:

Abbastanza spesso quando ci si autentica su un sito Web tramite Google, Microsoft, Apple ecc., viene fornita una finestra pop-up che ci chiede di autenticarci. [L’attacco browser in the browser] combina il design della finestra con un iframe che punta al server malevolo che ospita la pagina di phishing, rendendolo praticamente indistinguibile. JavaScript può essere facilmente utilizzato per far apparire la finestra su un collegamento o un clic su un pulsante, sul caricamento della pagina e così via.

In pratica, il metodo browser in the browser non fa altro che sfruttare la nostra pigrizia o comodità nell’accedere alle pagine web utilizzando la tecnica third-party single sign-on. In questo modo, generando una pagina clone, i cybercriminali riescono ad avere accesso alle nostre informazioni personali.