Alcuni ricercatori nel campo della sicurezza dei dati hanno sviluppato un sistema automatico capace di rilevare le connessioni segrete delle app Android ai siti di pubblicità e per il tracciamento delle attività degli utenti. Diversamente dall’App Store di Apple, nel quale le app sono sottoposte a numerosi controlli da parte dei tecnici dell'azienda di Cupertino prima della loro pubblicazione, Google Play Store esegue un controllo più leggero, escludendo solo le app più dannose.

Caratterizzazione connessioni segrete delle app Android

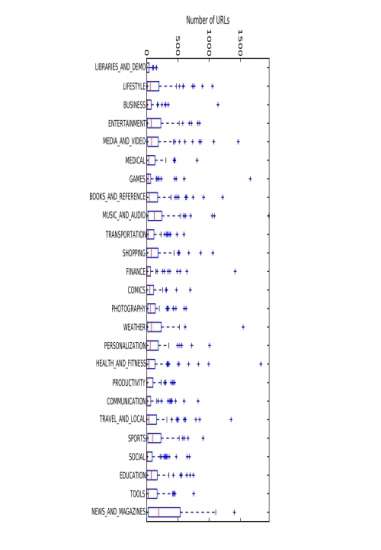

Il vero problema è che questo tipo di attività si svolge spesso senza che il proprietario sia consapevole di ciò che sta avvenendo. La maggior parte degli utenti di smartphone, inoltre, sarebbe sconvolta di saperlo. Per questo motivo, Luigi Vigneri e alcuni colleghi provenienti da Eurecom (Francia) hanno sviluppato una soluzione capace di fornire una risposta al problema. I ricercatori hanno escogitato un metodo automatico che permette di controllare le applicazioni pubblicate nel Google Play Store, monitorando i siti ai quali si collegano. I risultati della loro ricerca rivelano la straordinaria gamma di connessioni segrete (visibile nell'immagine in alto) che numerose applicazioni eseguono all'insaputa degli utenti.

Vigneri e colleghi hanno iniziato con il download di oltre 2.000 applicazioni gratuite appartenenti alle 25 categorie disponibili sul Play Store di Google. Hanno poi eseguito ogni applicazione su un Samsung Galaxy S III, con a bordo la versione 4.1.2 di Android. Il dispositivo è stato predisposto per canalizzare l'intero traffico sul server della squadra di ricercatori, permettendo la registrazione di tutti gli URL ai quali ciascuna applicazione ha tentato di connettersi. Il confronto è stato in seguito effettuato con un elenco di siti noti legati agli annunci pubblicitari, all'interno di un database denominato EasyList, e di siti di tracciamento all'interno del database EasyPrivacy, oltre a quelli presenti nell'elenco compilato per il progetto open source Adblock Plus. È stato infine conteggiato il numero di riscontri, per ogni app, all'interna di ciascuna lista.

I risultati offrono una lettura interessante: in totale, le applicazioni si sono connesse alla vertiginosa cifra di 250 mila URL diversi appartenenti a quasi 2 mila domini di primo livello. Mentre la maggior parte delle app ha tentato di connettersi ad una manciata di siti di annunci e di user tracking, altre sono state molto più prolifiche.

Come esempio dell'analisi, il team di ricercatori cita l'app "Music Volume Eq", progettata per il controllo del volume e l'equalizzazione del segnale audio, compito che non richiede una connessione a URL esterni. Secondo quanto scritto dal team: "Music Volume Eq si è connessa a quasi 2 mila diversi URL". Sempre secondo l'analisi, il 10 per cento delle applicazioni ha tentato di connettersi a oltre 500 differenti URL. La notizia più anomala è che 9 su 10 dei domini di pubblicità correlati sono gestiti da Google.

Sul piano del tracciamento degli utenti, i risultati hanno dimostrato una minore pervasività delle app: oltre il 70 per cento delle applicazioni non si è connessa a nessun sito di user tracking. Quelle che lo hanno fatto, però, hanno mostrato un'attività prolifica, con oltre 800 siti di tracciamento degli utenti contattati. Numerosi di questi siti sono stati creati da organizzazioni che Google ha designato come "top developer status". Il peggior risultato è stato ottenuto dall'app Eurosport Player, che si è connessa a 810 diversi siti di tracciamento degli utenti.

Una parte minore delle applicazioni sembra inoltre essere stata progettata per connettersi a siti sospetti collegati con malware. Siccome molti degli utenti sono e rimarranno probabilmente ignari di queste attività, Vigneri e colleghi hanno sviluppato una propria applicazione che monitora il comportamento delle altre app sullo smartphone di un utente, rivelando esattamente a quali siti esterni stanno tentando di connettersi. La nuova applicazione è stata denominata "NoSuchApp" o "NSA" in breve, a voler richiamare l'acronimo dell'omonima agenzia di controllo statunitense. L'obiettivo è di fornire un meccanismo rivolto agli utenti finali per essere a conoscenza dell'attività di rete delle loro applicazioni Android. L'app dovrebbe essere presto disponibile su Google Play.

/https://www.telefonino.net/app/uploads/new_files/images/global/ca/CaratterizzazioneconnessionisegretedelleappAndroid.jpg)